解答:别人远程控制电脑有没有风险?

现在用远程控制的人多了,大家开始关心安全问题,别人远程控制电脑有没有风险?让我们一起从几个常见场景展开分析。

别人远程控制电脑存在风险吗?

远程访问技术常被称为远程桌面功能,使人们能够通过网络连接操作其他计算机,这种跨设备交互模式在日常办公和技术支持中应用广泛。随着使用场景的增多,其潜在的安全影响也逐渐引起关注。那么,别人远程控制电脑有没有风险?答案是存在一定风险的,但通过合理的安全措施可以显著降低风险。

别人远程控制电脑主要风险来源有哪些?

当你允许他人远程操作设备的时候,潜在的安全隐患主要集中在以下几个环节。了解这些常见风险点,既能帮助你更谨慎地授权连接,也有助于在日常使用中形成基础防护意识。下面我们逐一梳理可能影响设备安全的典型场景:

1.账户安全风险

若远程工具的登录密码过于简单,例如纯数字组合存在被他人试出或通过欺诈手段获取的可能性,进而导致设备被他人操控。

2.数据传输风险

通过公共场合的开放式网络,例如如商场、餐厅提供的Wi-Fi,建立远程连接时,操作指令或文件可能在传输过程中被第三方截获。

3.软件自身风险

部分远程工具如果存在安全缺陷,可能被攻击者作为突破口,绕过常规验证直接获取设备控制权。

被远程控制过的电脑是否安全?

通过前文的讨论,我们了解到别人远程控制电脑有没有风险与工具选择、操作环境等因素密切相关。对于被远程控制过的电脑还安全么的疑问,则需要结合具体使用场景综合判断。以下几个观察方向可作为初步自查参考:

1.检查文件变动

留意常用文件夹内是否出现陌生文件,或原有文档内容、存储路径发生非主动修改,尤其是涉及重要资料的目录。

2.核对账户权限

查看系统用户列表是否存在新增账户,以及现有账户是否被异常提升权限(如普通账户变更为管理员)。

3.排查运行程序

通过系统后台程序列表或安全软件,确认是否有未经许可安装的应用程序,以及是否存在持续占用资源的未知进程。

4.观察网络活动

注意设备空闲时的网络流量波动,若发现持续向非常用地址传输数据,可能需要进一步排查。

5.查阅安全日志

多数安全防护软件会记录风险拦截记录,定期查看这些日志有助于发现异常操作痕迹。

提升安全性的关键措施👍

远程看看是一款具备高效稳定连接性能的远程控制解决方案,采用行业领先的ECC 256位非对称加密技术构建端到端安全防护体系,确保远程会话期间的数据传输安全性,有效抵御信息窃取及未授权访问风险,就不会出现远程控制电脑会不会泄露隐私此类疑问。

在数据隐私保护层面,远程看看严格遵循GDPR(通用数据保护条例)等全球数据安全规范,建立完善的信息保护机制,杜绝用户隐私数据被不当使用的情况发生。该平台同时集成双因子认证系统(2FA),通过动态验证机制为账号体系构筑第二道安全屏障,显著降低账号被盗用或非法登录的可能性。

步骤1.首先,访问远程看看官方网站的下载专区,获取并安装对应版本的应用程序。启动软件后,点击界面“登录”按钮,按照系统指引完成账号创建流程。

步骤2.注册流程结束后,在需要建立远程连接的两台终端设备上使用同一账号完成登录操作,系统将自动完成设备绑定流程,无需进行复杂的手动配置。

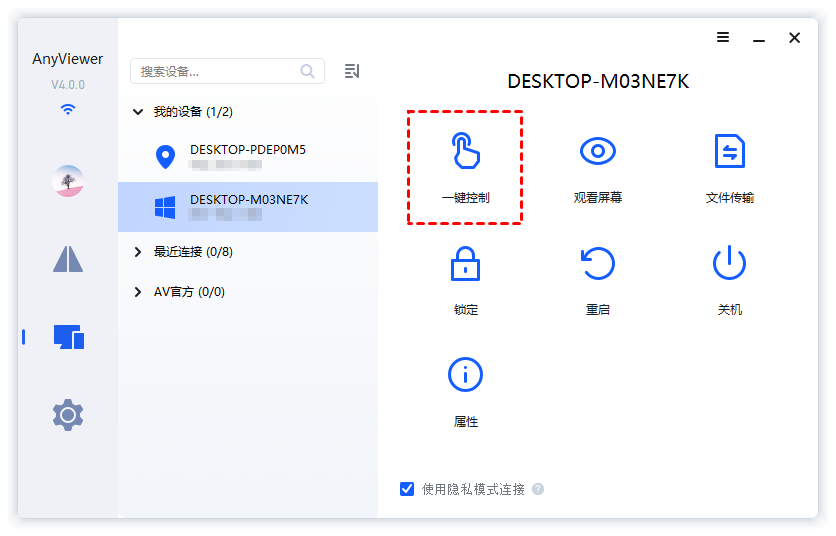

步骤3.成功登录主界面后,切换至“我的设备”管理模块,在设备列表中选择目标计算机,点击“一键控制”功能按钮即可发起远程连接。

远程控制电脑会泄露隐私吗?

远程控制技术具有显著的应用优势,但用户对其被远程控制过的电脑还安全么存在合理关切。因为远程桌面功能允许操作权限的完全交接,部分用户则担忧该技术可能成为病毒传播渠道等。对于远程控制电脑会不会泄露隐私,主要取决于具体的使用情况和安全措施专业分析:

1.合规使用场景下的安全保障机制

权限管控体系:正规远程控制解决方案均建立双向授权机制,被控端需明确确认连接请求后方可建立会话。当用户选择正规软件并仅授权给可信赖的个体时,信息泄露风险处于可控范围。

数据交互边界:共享桌面作为远程控制的基础功能,其技术实现遵循"视图同步"原则,仅传输画面渲染数据而非系统底层信息。在合法授权场景下,该机制不会导致用户文档、账户密码等核心数据的外泄。

2.违规操作引发的安全风险剖析

非法接入隐患:若攻击者通过社会工程学手段获取控制权限,可能造成文档篡改、数据窃取等安全事件。此类风险源于人为授权疏漏,而非技术本身的固有缺陷。

外设管控漏洞:当远程控制会话包含摄像头、麦克风等外设调用权限时,恶意操作者可能突破物理隔离边界。建议用户通过软件设置明确限定远程会话的操作权限范围,关闭非必要外设的远程访问功能。

结论

远程控制技术为跨设备协作带来便利的同时,也让许多用户关注到别人远程控制电脑有没有风险这一问题。结合常见使用场景来看,潜在风险主要集中在账户安全、数据传输及工具自身漏洞三个方面。例如,弱密码可能被破解、公共网络可能泄露操作指令,而软件缺陷可能被攻击者利用。

针对这些隐患,远程看看提供了一套兼顾便捷与安全的解决方案。与系统自带功能不同,该工具无需提前配置复杂权限,通过验证码或临时授权即可建立连接,既简化了操作流程,也减少了长期开放端口的风险。其端到端加密传输、双因子认证(2FA)等设计,能有效降低信息被截获或账号被盗用的可能性。此外,软件支持跨平台操作(如手机控制电脑),并记录详细的连接日志,方便用户追溯操作痕迹,及时撤销异常授权。